Sicherheitsfunktionen mit niedriger Integrität und dem erforderlichen Risikominderungsfaktor RRF <10 müssen nicht im Sicherheitssystem implementiert werden.

Die Definition von SIL für Sicherheitsfunktionen (SIFs) ist gemäß IEC 61511 ein wichtiger Schritt im Sicherheitslebenszyklus. Es gibt eine Reihe von Methoden zur Definition von SIL, die von qualitativ (Risikomatrix), semi-qualitativ (kalibrierter Risikograf), semi-quantitativ (LOPA) bis quantitativ (QRA) reichen. Diese Methoden sind in IEC 61511-3 bzw. VDI/VDE 2180-1 beschrieben.

Es besteht eine verständliche Tendenz, anzunehmen, dass Sicherheitsfunktionen (Trip, Abschaltung) über ein „sicherheitsgerichtetes“ Steuerungssystem implementiert werden sollten. Solche Funktionen können bereits im Projekt Ursache-Wirkungs-Diagramm definiert werden, das vor der Durchführung der SIL-Analyse erstellt wird. Es kann dann eine Überraschung sein, wenn die SIL-Analyse, basierend auf Wahrscheinlichkeit und Konsequenz, die in der HAZOP definiert ist, ein SIL-a, SIL-0 oder sogar SIL-1# ergibt. Was bedeuten diese Einstufungen eigentlich?

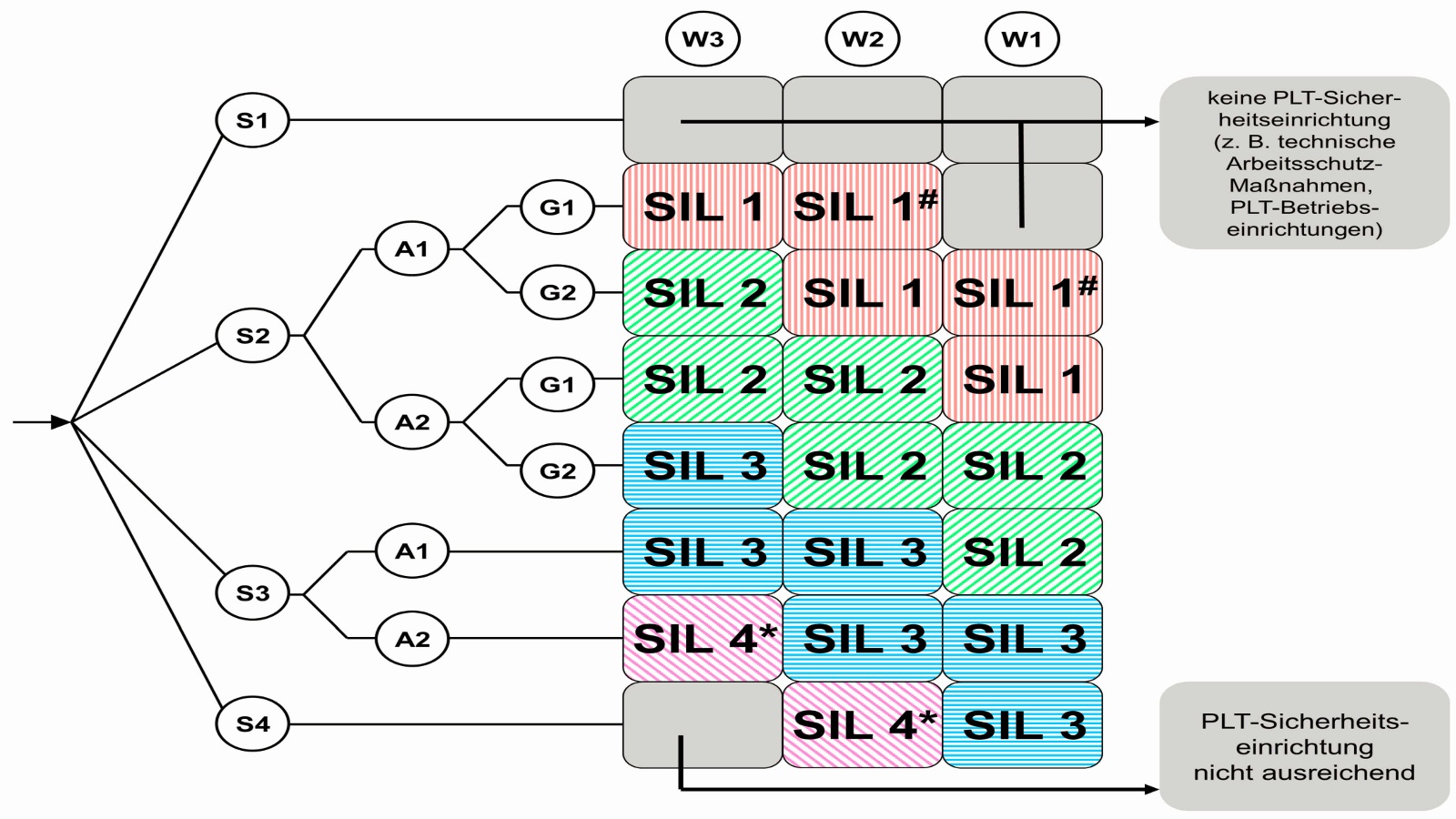

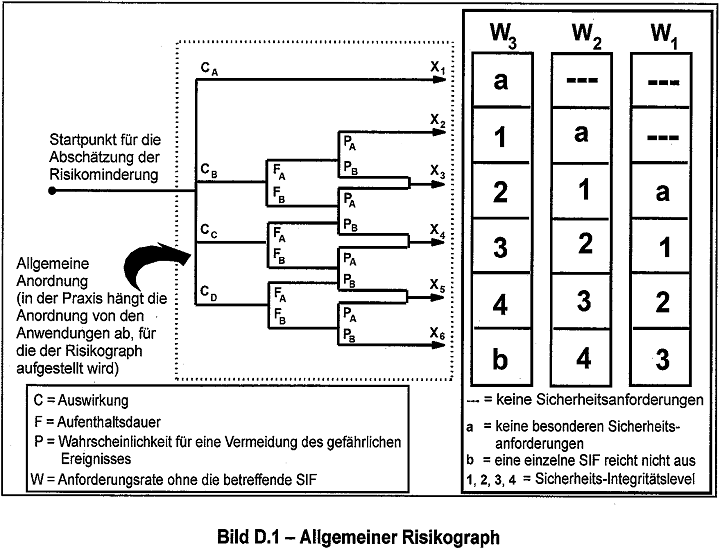

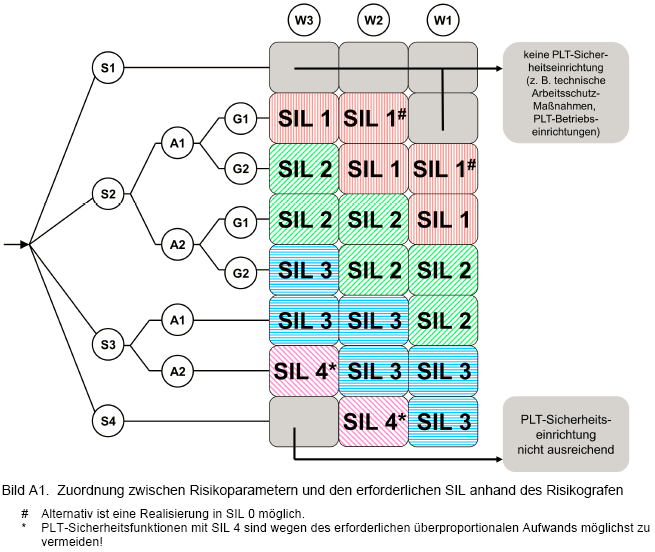

Die folgenden Abbildungen zeigen die SIL-Einstufung nach der Methode „Risikograf“ gemäß IEC 61511-3 und VDI/VDE 2180-1.

IEC gibt die folgenden Definitionen an:

SIL-a: ‘No special safety requirements’ or ‘SIS protection layer probably not needed’ („keine besonderen Sicherheitsanforderungen“ oder „SIS-Schutzebene wahrscheinlich nicht erforderlich“)

SIL-0: ‘No protection layer needed’ („keine Schutzebene erforderlich“)

—: ‘No safety requirements’ („keine Sicherheitsanforderungen“)

VDI/VDE gibt folgende Definitionen an:

SIL-0: Betriebseinrichtung mit Sicherheitsfunktion/BPCS Protection Layer, Risikoreduzierungsfaktor maximal 10

SIL-1#: Alternativ ist eine Realisierung in SIL-0 möglich

Offensichtlich gibt es einige Unterschiede in der Terminologie und sogar unklare Definitionen innerhalb der Standards. Vereinfacht gesagt handelt es sich hierbei um „Sicherheitsfunktionen mit niedriger Integrität“ mit dem erforderlichen Risikominderungsfaktor RRF <10. Was aber klar ist: solche Funktionen müssen nicht im sicherheitsgerichteten System implementiert werden. IEC 61511-1 Ed. 2 hat die bisherige klare Empfehlung zur physischen Trennung von Sicherheits- und Nicht-Sicherheitssystemen aufgehoben. Es gibt jedoch nach wie vor gültige betriebliche und finanzielle Gründe, um ein „Überladen“ eines hochwertigen Sicherheitssystems mit Trip- und Abschaltfunktionen zu vermeiden, die über das Steuersystem mit ausreichender Zuverlässigkeit ausgeführt werden können und gleichzeitig die Risikoakzeptanzkriterien erfüllen.

Wie sollen solche Funktionen in der Praxis umgesetzt werden? IEC 61511-1 Ed. 2. (2016) gibt allgemeine funktionale Anforderungen an Funktionen, die als BPCS-Schutzebenen implementiert sind. Die aktuellste Version von VDI/VDE 2180-1 (2019-04) enthält detailliertere Richtlinien, einschließlich „erhöhter Anforderungen“ hinsichtlich der Verwaltung solcher Funktionen (analog zu den Anforderungen an das Management der funktionalen Sicherheit gemäß IEC 61511). Dies umfasst Themen wie:

- Sicherheits- und Qualitätsmanagement

- Unabhängigkeit von Sicherheits- und Steuerungsfunktionen

- Dokumentation

- Änderungsmanagement

- IT-Sicherheit

- wiederkehrende Prüfung

Ähnliche Anforderungen werden in der UK HSE Recommendation OG-00046 ‘Management of Instrumented systems Providing Safety Functions of Low/Undefined Safety Integrity’ genannt.

Während VDI/VDE 2180-1 Management- und Testanforderungen abdeckt, gibt es bislang keine klaren Richtlinien, wie solche Funktionen im Steuerungssystem physisch konfiguriert werden sollten, insbesondere hinsichtlich der Anforderungen, die Unabhängigkeit von normalen Steuerfunktionen zu gewährleisten.

Die Namur hat eine neue Publikation NE 165 (PLT-Betriebseinrichtungen mit Sicherheitsfunktion) herausgegeben, die detaillierte Empfehlungen zur Konfiguration des Steuerungssystems enthält, um eine unabhängige Implementierung solcher „Sicherheitsfunktionen mit niedriger Integrität“ zu gewährleisten.

PSC bietet Analyse- und Engineering-Dienstleistungen gemäß IEC 61511 an, um die SIL-Anforderungen für Sicherheitsfunktionen zu definieren und optimale SIF-Designs unter Berücksichtigung der O & M-Kosten zu realisieren. Bitte laden Sie unsere FSM-Broschüre herunter.